JMS578搭載HDDケースで遊ぶ

先日記載したVL701搭載基盤が売られていたのと同じ店で、3.5inch HDDケースらしきものも売られていたので買ってみました。こちらもジャンク扱いで150円也(付属品一切無し)。

wave.hatenablog.com

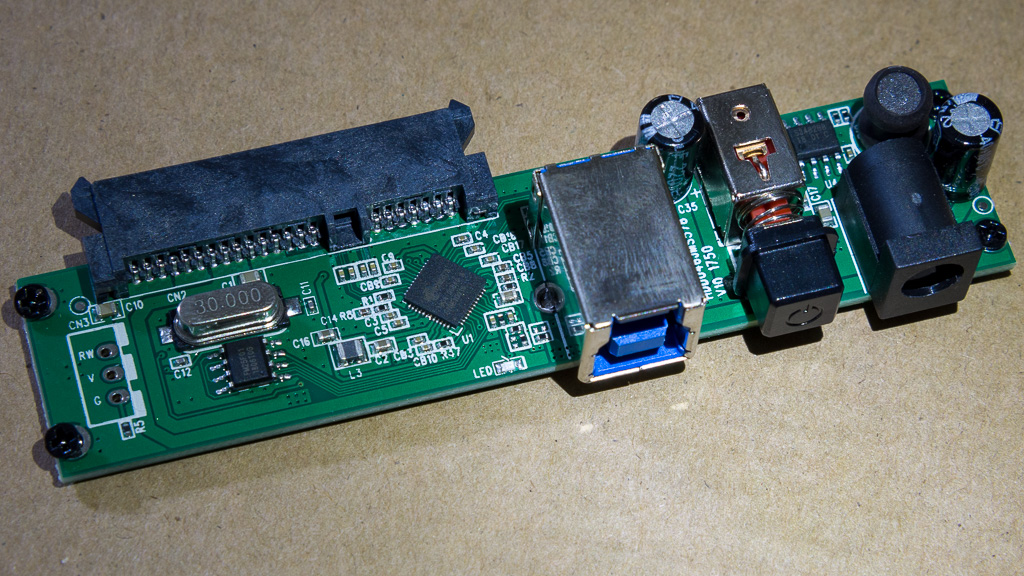

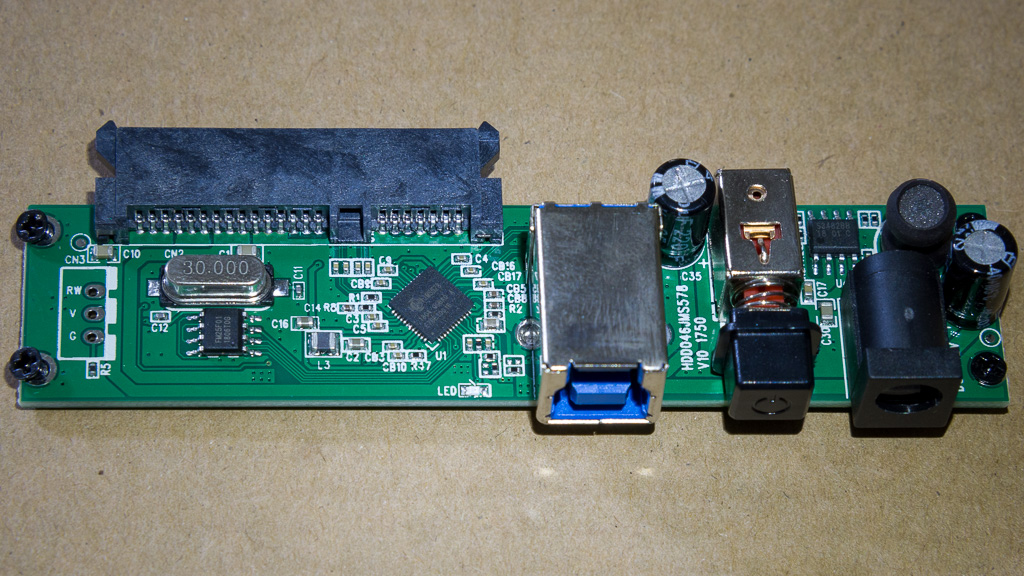

USB3.0 type-B端子と電源コネクタが見えるものの、あまりの安さにモックアップなのか実際にI/F基板が載っているのかよくわからない状態でしたが、帰宅後に確認すると、ばっちりUSB-SATA変換基盤も付いてました。

H/W特定

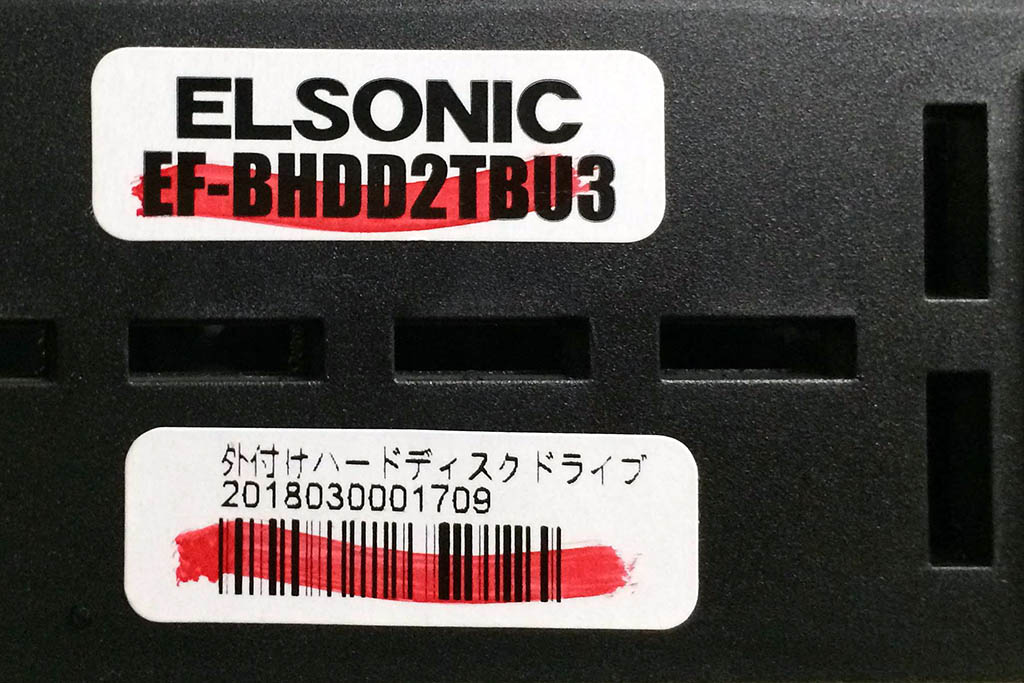

同じものがコンテナいっぱいに放出されていたのですが、中には型番らしきシールが貼られていた個体もあったので、それを選択しました。

ELSONIC EF-BHDD2TBU3と書かれており、どうやらノジマのPB商品ELSONICシリーズの外付けHDDのケースのようです。2TBで6980円とそこそこ安いですが、そのHDDが抜き取られたケースがジャンクとして放出されたようです。

ノジマオンライン : ELSONIC EFBHDD2TBU3 外付けHDD 2TB USB3.0

この基板を観察してみるとJMS578と刻印されたコントローラを搭載していることが判ります。

JMS578はJMicronのUSB 3.1 Gen1 to SATA 6Gb/s Bridge Controllerのようです。先日入手したVLIのVL701はSATA 3Gbpsまででしたが、こちらは6Gbps対応の現行製品のようです。

USB 3.1 Gen1 to SATA 6Gb/s Bridge Controller (PDF)

動作確認

手持ちのHDDと12V 1.5A センタープラス極性のACアダプタ*1を取り付けてPCに接続したところ、今回もまたあっけなく認識されました。

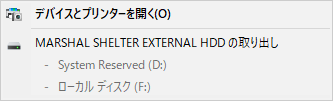

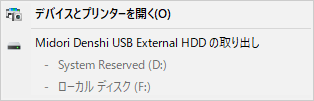

ただし、安全な取り外しのメニューに表示されている名称が"MARSHAL SHELTER EXTERNAL HDD"となっています。ELSONICなんたらと表示されるのかと思ったのですが。

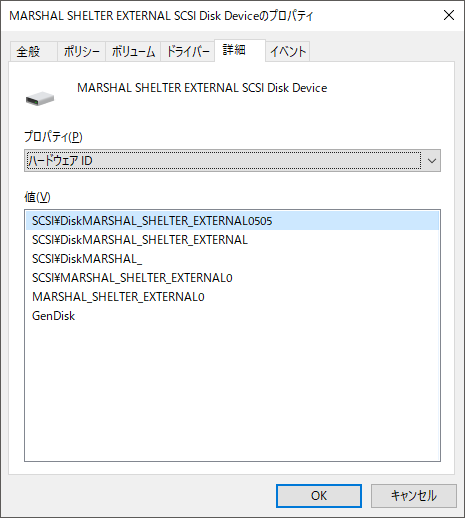

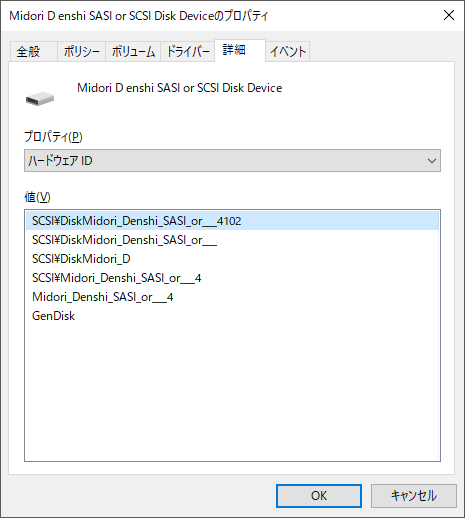

また、デバイスマネージャでは"MARSHAL SHELTER EXTERNAL SCSI Disk Device"として認識されており、以下のような感じになっています。

ちなみに、MARSHALはこのHDDケースを購入した店のブランド*2です。元々MARSHALがELSONICに供給したOEM商品なのか、市場から集めたELSONICブランド品をMARSHALブランドに焼き直したものの商品化せずジャンク扱いで処分したのか、そこら辺の事情は解りません。

F/W改変

前述のような状況から、ファームウェアを書き換えて遊ぶことが出来るのではないかと思い立ちました。

JMS578 firmware等で検索すると、(JMicron公式ではない)海外サイトがいくつかヒットします。

station-drivers.comというサイトから、jmicron_jms578_124.01.00.02(www.station-drivers.com).zipをダウンロードするとファームウェア更新ツールとファームウェアが含まれています。

なお、公式以外からのバイナリダウンロードはセキュリティ面での不安がありますが、ノートン先生は安全なサイトだと言っています。

https://safeweb.norton.com/report/show_mobile?name=station-drivers.com

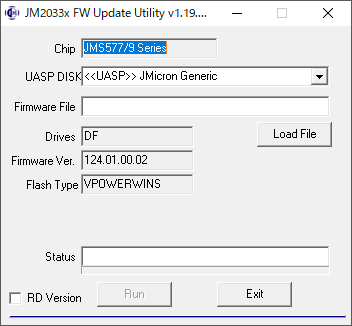

ダウンロードしたZIPに含まれるファームウェア更新ツール(FwUpdateTool_v1_19_16_24.exe)を、(最新の定義ファイルに更新したうえで)ウイルスチェックにかけてもマルウェアやウイルス感染していないようでしたので、実験機で実行してみたところ普通に動作しました。

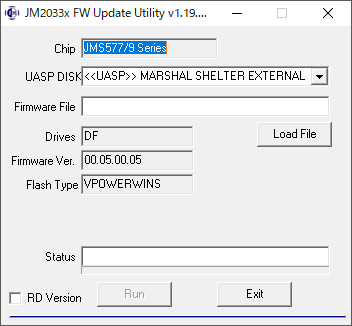

F/W更新ツール初期画面

RD Version有効化

RDというのはR&D(research and development; 研究開発)の意味でしょうかね?或いはReaDとかRead and Dumpとか???

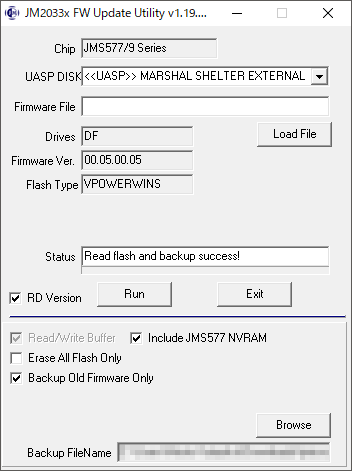

ファームウェアのバックアップ取得

正常にバックアップできると上記スクリーンショットのように、"Status"欄に"Read flash and backup success!"と表示されます。

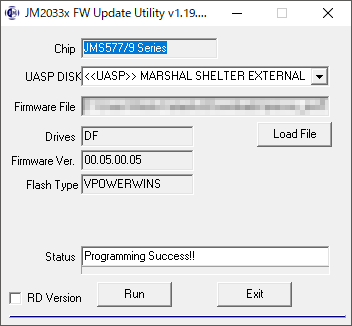

ファームウェアの書き込み

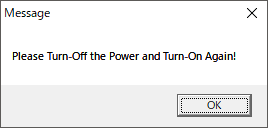

正常に書き込みが完了すると上記スクリーンショットのように、"Status"欄に"Programming Success!!"と表示されると共に、以下のダイアログが表示されます。

JMS578_PPE_v124.01.00.02.bin書き込み後

| 項目 | 書き換え前 | 書き換え後 |

|---|---|---|

| UASP DISK | MARSHAL SHELTER EXTERNAL | JMicron Generic |

| Firmware Ver. | 00.05.00.05 | 124.01.00.02 |

なんだかF/Wが物凄い新しくなったように見えますが、たぶんそうではないと思われます。F/Wファイル名中に"PPE"という文字がありますが、恐らく"Pre Product Edition"とかそんな感じの意味ではないかと想像され、JMicronが顧客向け(外付けHDD製造業者や外付けHDDケース製造業者)に対して提供しているデフォルトのF/Wなのではないかと。製造業者は自社製品向けにカスタマイズしたファームウェアを搭載して、エンドユーザ向けに出荷されるとかそんな流れになっているのが一般的なはずです。

前掲のPDF(JMicron/JMS578 product brief)によれば、"Provides software utilities for downloading the upgraded firmware code under USB 2.0/USB 3.0"と書いてありますので、このツールセットがそれなのでしょう。また、"Supports external SPI NVRAM for Vendor VID/PID of USB 2.0/USB 3.0 device controller"とか"Supports ten GPIOs for customization"とも書いてあります。VendorID/ProductIDが書き換え可能なのはもちろん、10系統のGPIOが使えるとあるのでステータスLEDを付けるとか温度センサを付けるとかいったH/Wの拡張に応じてファームウェアのカスタマイズを行うことができるのだと考えられます。

ということは、同じJMS578を搭載したHDDケースでも、VendorID/ProductIDの違いだけならどうでも良さそうですが、H/Wレベルでの拡張が異なるモデルのFirmwareを書き込むと、最悪壊れる可能性が有ることになります(ある機器ではそのGPIOピンは入力のつもりだが、他の機器では出力用に使っており、意図しない電圧が加わったため壊れるとか、そんな感じ)。

ですので、他機種のF/Wを書き込むのは絶対に止めましょう。JMS578_PPE_v124.01.00.02.binなら大丈夫なのかも判りませんので、常用するのは止めましょう。というわけで、私は事前にバックアップしておいたF/Wに戻しました。

F/W比較

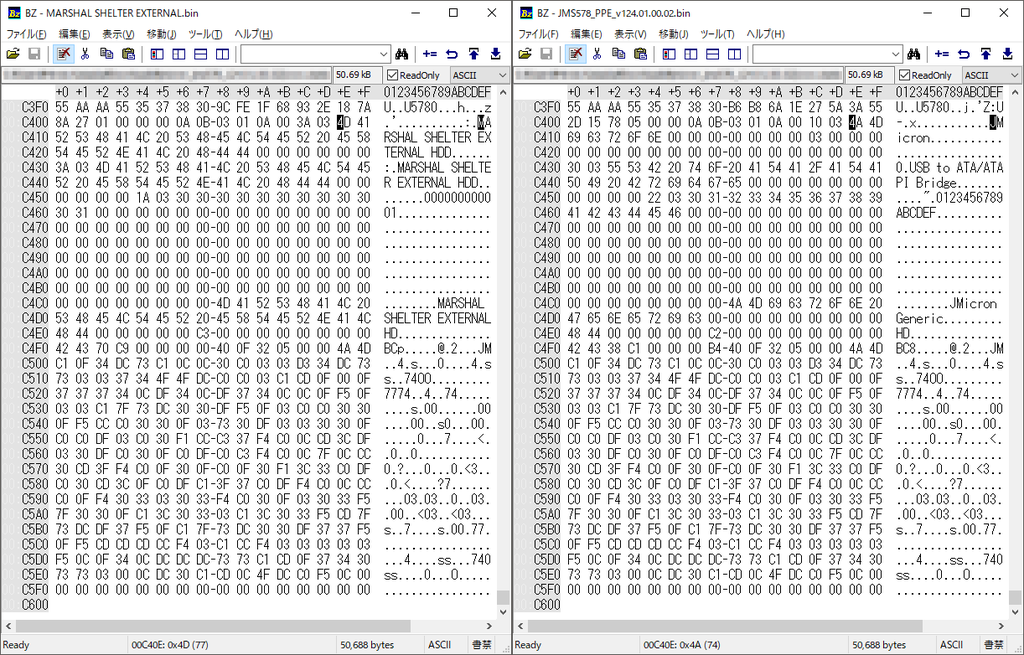

JMS578_PPE_v124.01.00.02.binと、バックアップしておいたMARSHAL版F/Wのバイナリdiffをとると、大量に差分が出てきます。が、両者のファイルサイズはいずれも50,688byteで完全一致しています。ファームウェアのコードの差異は詳細仕様が判らない以上解析しようが無いのですが、HDDの表示名を指定しているであろう箇所は特定できました。

F/W改変

バイナリエディタで上記アドレスを書き換えて、PC-98全盛期に存在した緑電子のHDDっぽいものをつくってみます。

※J-PlatPatで検索した限りでは緑電子の商標は現在誰も取得していないようなので、遊びに使っても怒られないはずですが、ミドリ安全グループのミドリ電子という別の会社が存在します。こちらの会社の英語表記はMIDORI ELECTRONICのようですのでこの表記は避け、ここではMidori Denshi表記を使うことにします。

今回は以下のような文字列に書き換え、ファームウェアを書き込むと狙い通りになりました。

- 0xC40E ~

- Midori Denshi

- 0xC432 ~

- Midori Denshi USB External HDD

- 0xC4C8 ~

- Midori Denshi SASI or

JMS578搭載HDDケースなら同様に改造できるはずですが、実用面でのメリットは全くありませんし、間違えるとH/Wを壊す可能性もありますし、厳密にはソフトウェアライセンスの観点からもどうなのかと考えると、F/W周りの作業はお勧めしません。

以上。